Brittiläinen tietoturvaan erikoistunut yritys Sophos on julkaissut vuotuisen tilannekatsauksensa Threat Report 2022: Interrelated threats target an interdependent world (Uhkaraportti 2022: toisistaan riippumattomat tekijät hyökkäävät kytkettyä maailmaa vastaan). Kaksi uhkaa nousee raportissa ylitse muiden: yrityksiin ja muihin organisaatioihin kohdistetut kiristyshaittaohjelmat (ransomware) ja yksittäisten ihmisten puhelimista arvotietoja kalastelevat haitalliset viestit, sivut ja ohjelmat (phishing).

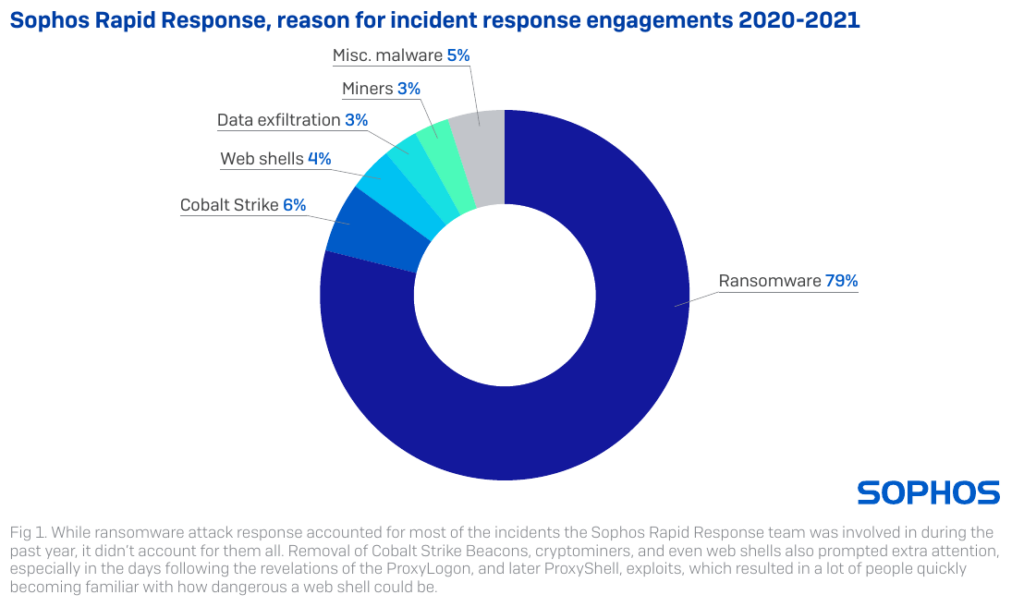

Kiristysohjelmat ovat tällä hetkellä yleisin internet-rikollisuuden muoto

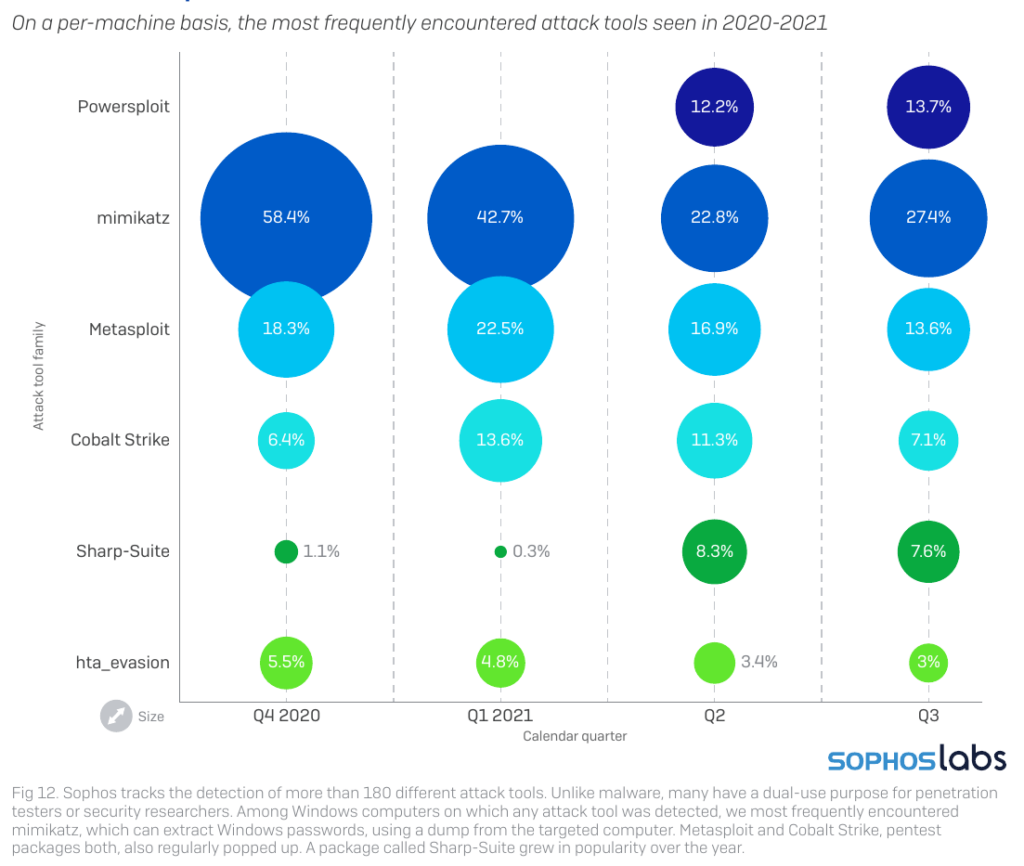

Kyberrikolliset kehittävät jatkuvasti toimintatapojaan paitsi uudistamalla hyökkäystekniikoitaan ja työvälineitään, myös sopeuttamalla liiketoimintamallejaan kuhunkin aikaan. Kiristysohjelmat ovat kasvaneet niin suureksi liiketoiminnaksi, että alalle on syntynyt monenlaisia toimijoita. Yhdenlaiset toimijat kehittävät työkaluja, eli hyökkäysohjelmistoja ja opastavat asiakkaitaan niiden käytössä. Heidän asiakkaitaan ovat rikollisia, jotka maksavat näiden työkalujen käytöstä. He tekevät varsinaiset kyberhyökkäykset organisaatioiden tietokoneisiin, kryptaavat löytyneen datan, ja vaativat lunnasrahoja datan palauttamiseksi alkuperäiseen tilaansa.

Kiristysohjelmien avulla on vaadittu rahaa jo vuosia. Tietoturvakonsultit ja organisaatiot ovat vastanneet haasteeseen kohentamalla varmuuskopiointia ja tietoverkkojen ja tietokoneiden tietoturvaa. Tämä on johtanut tilanteeseen, jossa kiristetyt organisaatiot saattoivat heittää USB-hiirellä kiristäjää todeten yksinkertaisesti, että palautamme varmuuskopiot. Kiristäjät ottivat kovemmat keinot käyttöön. Nyt kiristyshaittaohjelmat pyrkivät tunnistamaan arkaluonteisen datan, jonka kiristäjät ottavat itselleen talteen ennen datan salaamista. Uusi vaatimus on: jollette maksa, ette saa dataa takaisin, ja lisäksi julkaisemme arkaluonteiset tietonne.

Datan salauksella ja julkistamisella kiristys kohdistuu lähinnä organisaatioihin, joilla on rahkeita maksaa tukeva tukku euroja tai bitcoineja rikollisille. Vuonna 2021 erityisen yleinen reitti mitä kautta rikolliset pääsivät organisaatioihin sisään oli Microsoft Exchange -palvelinohjelmistossa ollut vika.

Sophosin raportti kertoo tekoälyä (artificial intelligence, AI) käytetyn menestyksellisesti kyberhyökkäysten tunnistamiseen. Mitä aikaisemmin verkon valvontaohjelma tunnistaa hyökkäyksen, sen pienemmäksi sen vaikutus jää. Koneoppimista (machine learning, ML) konsulttiyhtiön tietoturva-asiantuntijat pitävät erittäin tärkeänä teknologiana kyberturvan kehityksessä. Huono uutinen on, että rikolliset ovat yhtä hyvin perillä uusista teknologioista, ja voivat soveltaa tekoälyä omiin tarkoituksiinsa.

Myös poliisi on päässyt suurten kiristysohjelmilla rahaa tehneiden rikollisten jäljille. Äskettäin Europolin ja Yhdysvaltain oikeuslaitoksen yhteinen operaatio sai kiinni kiristysohjelmalla rahaa tahkonneen Revil-liigan viimeisetkin jäsenet mukaan lukien miljoonia euroja rahaa ja bitcoineja.

Uhka ei kuitenkaan häviä mihinkään, sillä rikollisia riittää edelleen. Organisaatioiden tietoturva on jatkuvan kehityksen ja valvonnan kohde.

Tietojen kalastelu puhelimista perustuu yleensä ihmisten huijaamiseen

Yksittäisten ihmisten uhkana on ja tulee olemaan vuonna 2022 raportin mukaan erityisesti Android-puhelimissa toimivat tietojen kalastelutekniikat (phishing). Rikolliset pyrkivät saamaan pankkitunnuksia ja muita rahanarvoisia tunnuksia haltuunsa puhelimista.

Yleisiä tapoja saada haltuun tärkeitä tietoja on esimerkiksi lähettää tekstiviesti tai muu viesti puhelimeen. Viesti sisältää vankat, mutta keksityt perustelut miksi mukana olevaa linkkiä täytyy ehdottomasti painaa, liitteenä oleva dokumentti avata, tai ohjelma asentaa. Joissakin tapauksissa jopa asiantuntijaksi tekeytynyt henkilö saattaa soittaa, vaatien tärkeän sovelluksen asentamista puhelimeen tai tietokoneeseen.

Rikollisten tavoitteena on saada puhelimen omistaja asentamaan haittaohjelma laitteeseen. Tämän ohjelman tehtävänä on kerätä tietoja sitä mukaa kun käyttäjä pankkitilillään ja muilla rahanarvoisella sivuilla käy.

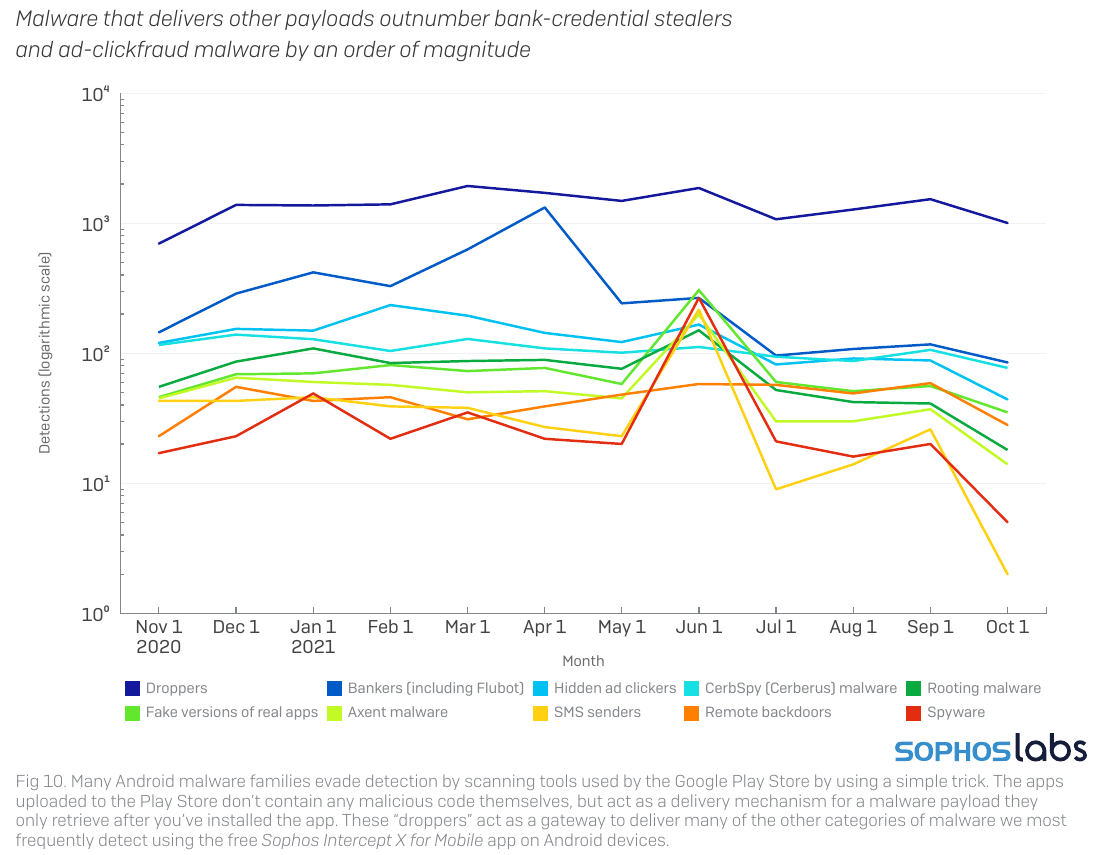

Taistelu tämän rikollisuuden lajin kanssa kääntyi vuonna 2021 huonoon suuntaan, sillä rikolliset keksivät uusia keinoja. Yksi niistä on seuraava: he lähettävät uuden sovelluksen Google Play -kauppaan ilmaiseksi saataville. Tämä app läpäisee kaikki Googlen turvatarkistukset, koska se todellakin on sillä hetkellä turvallinen. Puhelimen omistaja asentaa sovelluksen ja toteaa sen toimivan kuten oli luvattu. Taustalla ohjelma kuitenkin kiireesti lataa lisätoimintoja rikollisten palvelimilta. Nämä lisäosat ovat haittaohjelmia, jotka voivat tehdä lähes mitä tahansa, kuten kerätä salasanoja, kuunnella puheluita, tai soittaa jonnekin.

Puhelimen käyttäjän on käytännössä mahdoton huomata mitään tai tehdä mitään estääkseen haittaohjelman livahtamisen sisään kuvatulla tekniikalla. Erityinen palomuuriohjelma puhelimessa saattaisi auttaa saamaan kiinni haittaohjelman, mutta hyvin toimivat asetukset ovat yleensä hankalia tehdä.

Entä sitten?

Yleisin tapa miten kiristysohjelmat ja tietojen urkkimisohjelmat pääsevät tietokoneisiin ja puhelimiin on käyttäjän vakuuttaminen jonkin linkin seuraamisen, dokumentin avaamisen, tai ohjelman lataamisen tärkeydestä.

Kotimaiset pankit eivät koskaan lähetä linkkiä viestissä, ja yleensäkin pyytämättä saadut linkit on hyvä itse kirjoittaa selainohjelman osoitekenttään eikä klikata linkkiä. Tämä tarkoittaa tilannetta, jossa viesti väittää tulevansa esimerkiksi kanta.fi-palvelusta, ja vaatii painamaan linkkiä. Kun itse kirjoitat osoitekenttään kanta.fi voit olla varma siitä mihin päädyt.